ARP协议数据包分析实验

1.ARP协议原理

Wireshark软件常用于网络故障排除和分析,所以这里重点使用Wireshark软件进行数据包的分析。

ARP协议(地址解析协议)。

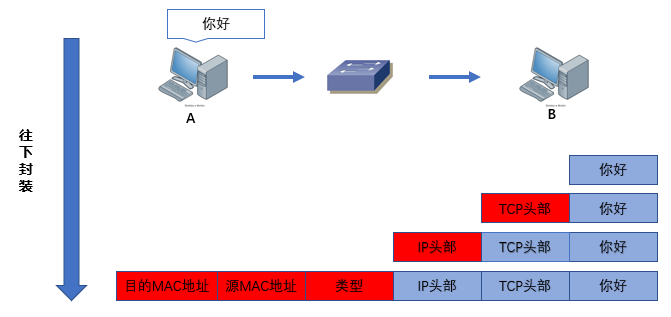

我们以图列来看,

首先我们电脑A要向电脑B发送一个“你好”的信息,我们需要先封装TCP头部,然后封装IP头部,然后依次封装类型,电脑A的MAC地址,电脑B的MAC地址。但是这里我们电脑A并不知道B的MAC地址。现在问提就是怎样让电脑A知道电脑B的MAC地址。

电脑A用QQ向电脑B发送一个“你好”的信息,电脑A先从上层开始封装这个信息,电脑A是知道本身的MAC地址的,因为是第一次通信,电脑A是不知道电脑B的MAC地址的,于是这个时候电脑A就像电脑B发送一个ARP请求的这么一个广播,当电脑B收到电脑A发送的这个广播后,这个时候电脑B通过解封数据包就知道发起这个广播的电脑A的IP地址和MAC地址了。电脑B就对这个广播发起了回应,电脑B发起ARP响应报文,其中就带有电脑B的MAC地址。这时电脑A收到电脑B的ARP响应报文后,知道电脑B的MAC地址,这样电脑A“你好”的信息,才能发的出去。

2.实验准备

二台PC,一台交换机(2960),Wireshark软件

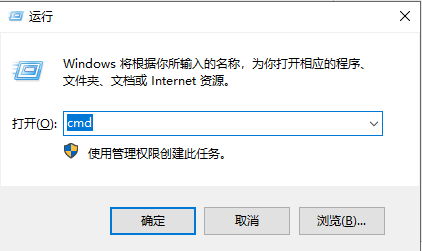

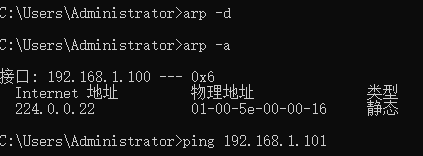

清空二台PC的MAC地址表,在运行环境下输入cmd回车,打开dos界面,输入arp-d删除现在被你记录的MAC地址表。

3.实验

将二台PC接入同一个交换机,并已清空MAC地址表,这样电脑才能发起ARP请求和ARP应答。

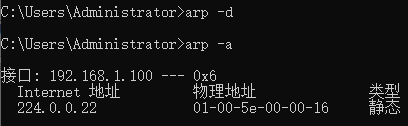

这里输入arp -d(清空arp缓存也就是我们说的MAC地址表),然后输入arp -a来看看现在的缓存里面有没有我们等下要通信的PC 192.168.1.101的基本信息。这里我们看到MAC地址表已经清空。

本机的MAC地址表已经清空,现在我们打开电脑A上面的运行输入cmd回车,然后输入ping 192.168.1.101,这个时候不要回车。

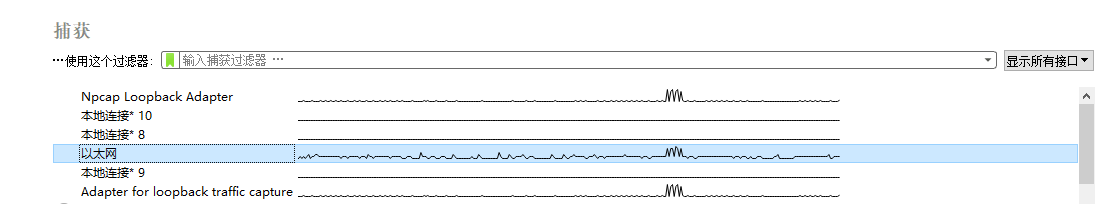

现在我们来打开Wireshark选择本机的网卡,这里本的网卡是以太网,双击点击以太网开始捕获数据包。

然后我们才在DOS界面下ping 192.168.1.101回车,然后点击停止捕获。

然后将我们捕获的数据包保存下来,我们这里以arp的名字来保存的。我已经将我们保存下来的抓包文件放到了本次word文档里面,请同学们自行保存在你们本机上。

右键点击复制,然后保存在自己本机上。

4.ARP分析

打开我们上面已经保存好的arp这个文件。

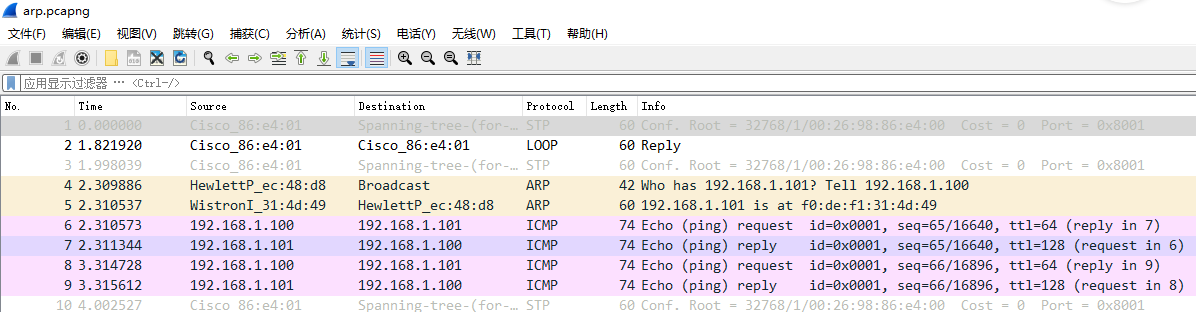

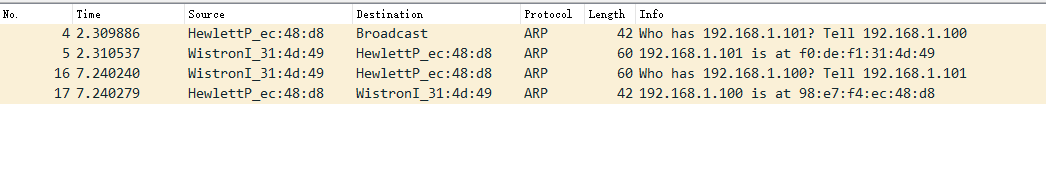

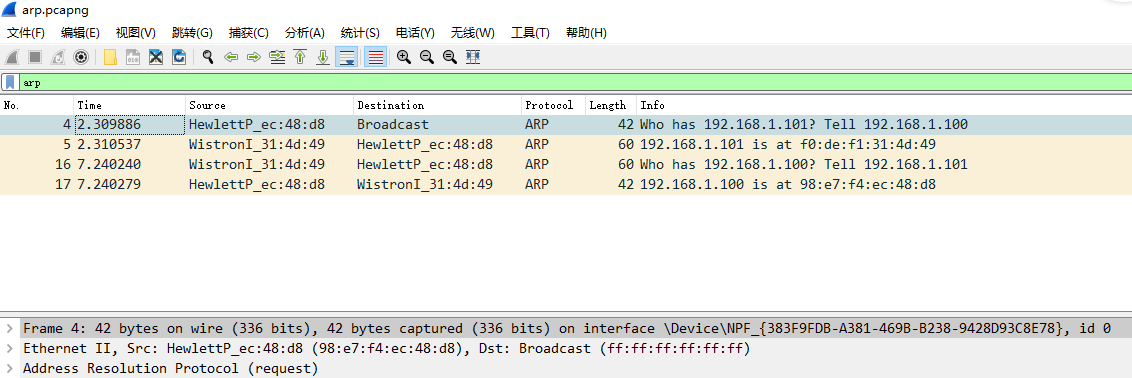

这里我们可以看到,因为我们使用了一个ping的命令,所以在文件打开的Packet List界面里面可以看到ICMP协议的数据包,因为这个实验室讲的ARP协议分析,所以我们现在利用筛选器来筛选出我们想要的数据包,在筛选器中输入arp回车。

这个时候在Packet List界面可以看到,只剩下ARP的数据包。

这个时候我们点开第一个包号为4数据包,我们来看看。

在这里我们点击第一个数据包后,在Packet Details界面就可以看到我们这个数据包的详细信息。

这里包括了那些信息呢,我们一条一条来看。

![]()

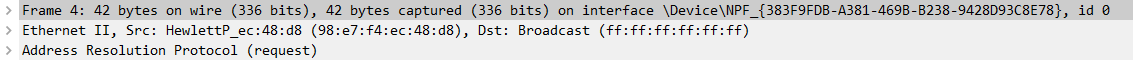

首先是我么你这个数据包有多少个字节,这里我们可以看到这个数据包的大小有42个字节,我们捕获了42个字节。

![]()

这里是以太网帧头部信息,其中包括了源192.168.1.100电脑的MAC地址,然后是目的MAC地址,这里目的MAC地址为什么是ff:ff:ff:ff:ff:ff呢,因为这个时候PC192.168.1.100还不知道PC 192.168.1.101的MAC地址,所以这里发送了一个广播地址,这样在整个网络中的所有PC都能收到该数据包。

![]()

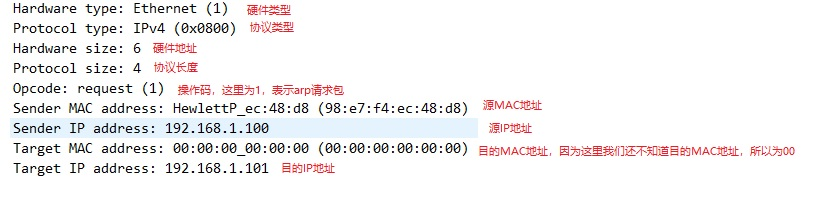

这是ARP(地址解析协议)请求包的具体信息信息。

同样的方式,我们再点开包号为5的数据包。

这里就可以看到包号为5的数据包在Packet list和Packet Details界面里面关于这个包的具体信息。

我们按照上面的步骤再做一遍。

![]()

我们可以看到这个数据包大小为60,捕获的大小也是60.

![]()

这里可以看到这里的MAC地址于上面ARP请求包的MAC地址相反。

![]()

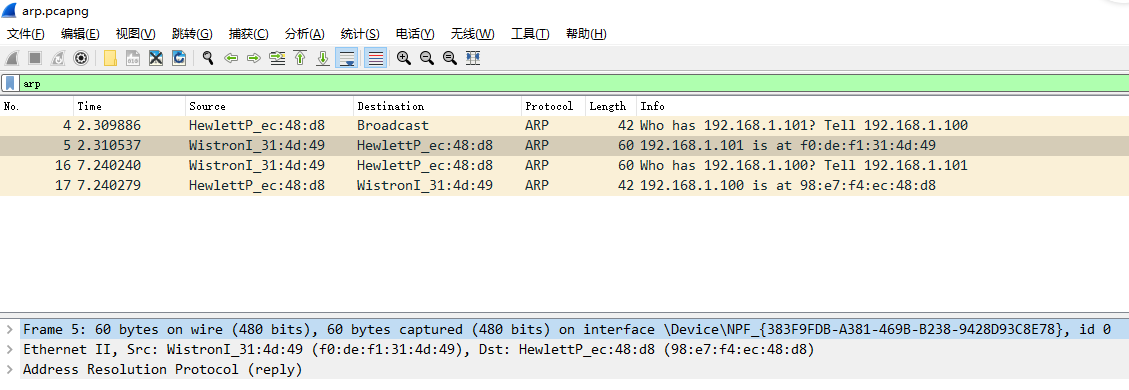

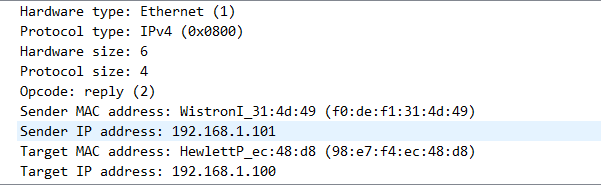

ARP响应包的具体数据。

这里要注意的是reply为2,这里代表了这个是一个ARP响应包。

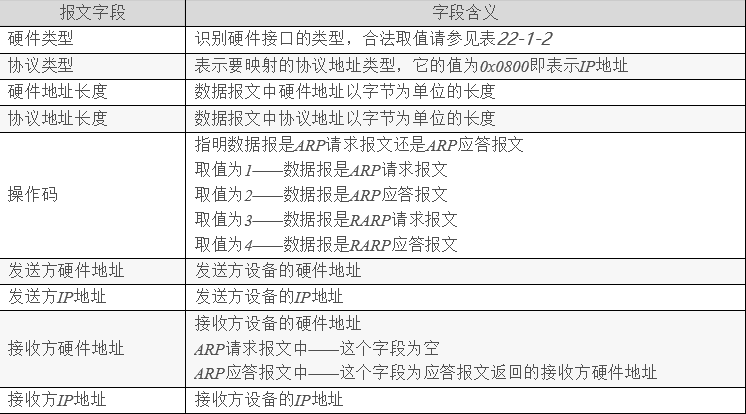

附录:APR协议报文字段含义